Debian 使用 Iptables 配置防火墙

1. 引用文章#

著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

2. 防火墙相关概念#

从逻辑上讲。防火墙可以大体分为主机防火墙和网络防火墙。

主机防火墙:针对于单个主机进行防护。

网络防火墙:往往处于网络入口或边缘,针对于网络入口进行防护,服务于防火墙背后的本地局域网。

网络防火墙和主机防火墙并不冲突,可以理解为,网络防火墙主外(集体), 主机防火墙主内(个人)。

iptables 其实不是真正的防火墙,我们可以把它理解成一个客户端代理,用户通过 iptables 这个代理,将用户的安全设定执行到对应的”安全框架”中,这个”安全框架”才是真正的防火墙,这个框架的名字叫 netfilter

(iptables 只是一个代理,它将用户的安全设定应用执行到内核空间中的 netfilter 这个安全框架。)

netfilter 才是防火墙真正的安全框架(framework),netfilter 位于内核空间。

iptables 其实是一个命令行工具,位于用户空间,我们用这个工具操作真正的框架。

netfilter/iptables(下文中简称为 iptables)组成 Linux 平台下的包过滤防火墙,与大多数的 Linux 软件一样,这个包过滤防火墙是免费的,它可以代替昂贵的商业防火墙解决方案,完成封包过滤、封包重定向和网络地址转换(NAT)等功能。

Netfilter 是 Linux 操作系统核心层内部的一个数据包处理模块,它具有如下功能:

网络地址转换(Network Address Translate)

数据包内容修改

以及数据包过滤的防火墙功能

所以说,虽然我们使用 service iptables start 启动 iptables”服务”,但是其实准确的来说,iptables 并没有一个守护进程,所以并不能算是真正意义上的服务,而应该算是内核提供的功能。

3. iptables 介绍#

iptables(网络 过滤器)是一个工作于用户空间的防火墙应用软件,是与 3.5 版本 Linux 内核集成的 IP 信息包过滤系统。如果 Linux 系统连接到因特网或 LAN、服务器或连接 LAN 和因特网的代理服务器,则该系统有利于在 Linux 系统上更好地控制 IP 信息包过滤和防火墙配置。

4. iptables 原理#

4.1. iptables 基础#

我们知道 iptables 是按照规则来办事的,我们就来说说规则(rules),规则其实就是网络管理员预定义的条件,规则一般的定义为”如果数据包头符合这样的条件,就这样处理这个数据包”。规则存储在内核空间的信息包过滤表中,这些规则分别指定了源地址、目的地址、传输协议(如 TCP、UDP、ICMP)和服务类型(如 HTTP、FTP 和 SMTP)等。当数据包与规则匹配时,iptables 就根据规则所定义的方法来处理这些数据包,如放行(accept)、拒绝(reject)和丢弃(drop)等。配置防火墙的主要工作就是添加、修改和删除这些规则。

这样说可能并不容易理解,我们来换个容易理解的角度,从头说起.

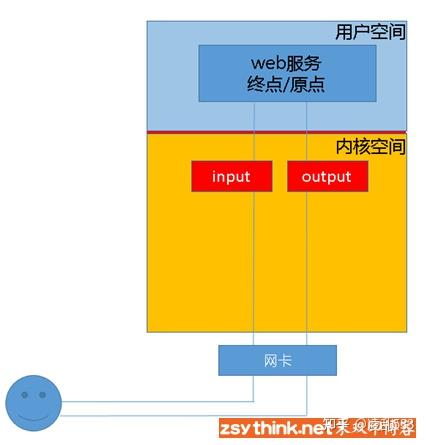

当客户端访问服务器的 web 服务时,客户端发送报文到网卡,而 tcp/ip 协议栈是属于内核的一部分,所以,客户端的信息会通过内核的 TCP 协议传输到用户空间中的 web 服务中,而此时,客户端报文的目标终点为 web 服务所监听的套接字(IP:Port)上,当 web 服务需要响应客户端请求时,web 服务发出的响应报文的目标终点则为客户端,这个时候,web 服务所监听的 IP 与端口反而变成了原点,我们说过,netfilter 才是真正的防火墙,它是内核的一部分,所以,如果我们想要防火墙能够达到”防火”的目的,则需要在内核中设置关卡,所有进出的报文都要通过这些关卡,经过检查后,符合放行条件的才能放行,符合阻拦条件的则需要被阻止,于是,就出现了 input 关卡和 output 关卡,而这些关卡在 iptables 中不被称为”关卡”,而被称为”链”。

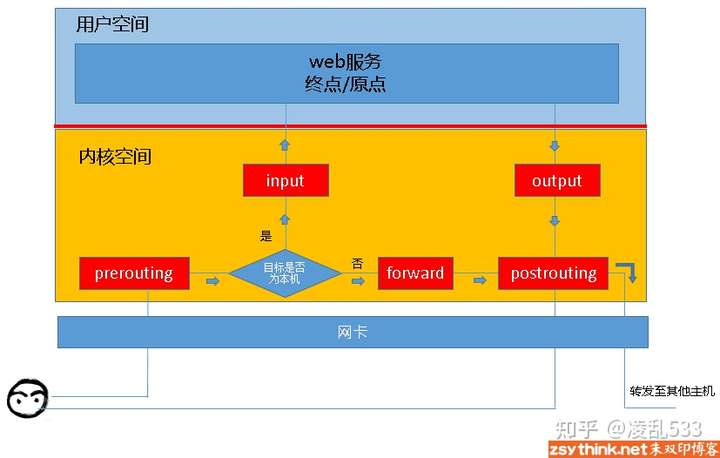

因为客户端发来的报文访问的目标地址可能并不是本机,而是其他服务器,当本机的内核支持 IP_FORWARD 时,我们可以将报文转发给其他服务器,所以,这个时候,我们就会提到 iptables 中的其他”关卡”,也就是其他”链”,他们就是 “路由前”、”转发”、”路由后”,他们的英文名是:

PREROUTING(路由前)、FORWARD(转发)、POSTROUTING(路由后)

也就是说,当我们启用了防火墙功能时,报文需要经过如下关卡,也就是说,根据实际情况的不同,报文经过”链”可能不同。如果报文需要转发,那么报文则不会经过 input 链发往用户空间,而是直接在内核空间中经过 forward 链和 postrouting 链转发出去的。

4.2. 链的概念#

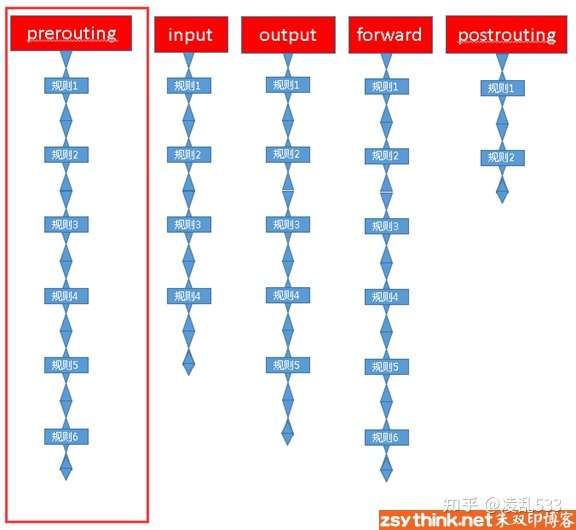

现在,我们想象一下,这些”关卡”在 iptables 中为什么被称作”链”呢?我们知道,防火墙的作用就在于对经过的报文匹配”规则”,然后执行对应的”动作”,所以,当报文经过这些关卡的时候,则必须匹配这个关卡上的规则,但是,这个关卡上可能不止有一条规则,而是有很多条规则,当我们把这些规则串到一个链条上的时候,就形成了”链”,所以,我们把每一个”关卡”想象成如下图中的模样 ,这样来说,把他们称为”链”更为合适,每个经过这个”关卡”的报文,都要将这条”链”上的所有规则匹配一遍,如果有符合条件的规则,则执行规则对应的动作。

我们再想想另外一个问题,我们对每个”链”上都放置了一串规则,但是这些规则有些很相似,比如,A 类规则都是对 IP 或者端口的过滤,B 类规则是修改报文,那么这个时候,我们是不是能把实现相同功能的规则放在一起呢,必须能的。

我们把具有相同功能的规则的集合叫做”表”,所以说,不同功能的规则,我们可以放置在不同的表中进行管理,而 iptables 已经为我们定义了 4 种表,每种表对应了不同的功能,而我们定义的规则也都逃脱不了这 4 种功能的范围,所以,学习 iptables 之前,我们必须先搞明白每种表 的作用。

iptables 为我们提供了如下规则的分类,或者说,iptables 为我们提供了如下”表”

filter 表:负责过滤功能,防火墙;内核模块:iptables_filter

nat 表:network address translation,网络地址转换功能;内核模块:iptable_nat

mangle 表:拆解报文,做出修改,并重新封装 的功能;iptable_mangle

raw 表:关闭 nat 表上启用的连接追踪机制;iptable_raw

也就是说,我们自定义的所有规则,都是这四种分类中的规则,或者说,所有规则都存在于这 4 张”表”中。

4.3. 表链关系#

但是我们需要注意的是,某些”链”中注定不会包含”某类规则”,就像某些”关卡”天生就不具备某些功能一样,比如,A”关卡”只负责打击陆地敌人,没有防空能力,B”关卡”只负责打击空中敌人,没有防御步兵的能力,C”关卡”可能比较 NB,既能防空,也能防御陆地敌人,D”关卡”最屌,海陆空都能防。

那让我们来看看,每个”关卡”都有哪些能力,或者说,让我们看看每个”链”上的规则都存在于哪些”表”中。

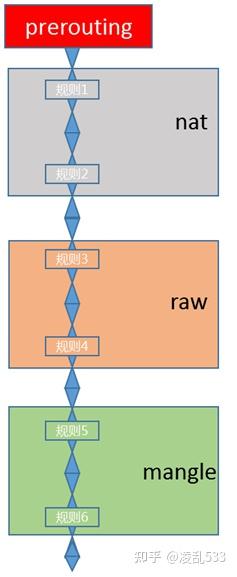

我们还是以图为例,先看看 prerouting”链”上的规则都存在于哪些表中。

或者说,每个”链”中的规则都存在于哪些”表”中。

PREROUTING 的规则可以存在于:raw 表,mangle 表,nat 表。

INPUT 的规则可以存在于:mangle 表,filter 表,(centos7 中还有 nat 表,centos6 中没有)。

FORWARD 的规则可以存在于:mangle 表,filter 表。

OUTPUT 的规则可以存在于:raw 表 mangle 表,nat 表,filter 表。

POSTROUTING 的规则可以存在于:mangle 表,nat 表。

但是,我们在实际的使用过程中,往往是通过”表”作为操作入口,对规则进行定义的,之所以按照上述过程介绍 iptables,是因为从”关卡”的角度更容易从入门的角度理解,但是为了以便在实际使用的时候,更加顺畅的理解它们,此处我们还要将各”表”与”链”的关系罗列出来,

表(功能)<–> 链(钩子):

raw 表中的规则可以被哪些链使用:PREROUTING,OUTPUT

mangle 表中的规则可以被哪些链使用:PREROUTING,INPUT,FORWARD,OUTPUT,POSTROUTING

nat 表中的规则可以被哪些链使用:PREROUTING,OUTPUT,POSTROUTING(centos7 中还有 INPUT,centos6 中没有)

filter 表中的规则可以被哪些链使用:INPUT,FORWARD,OUTPUT

其实我们还需要注意一点,因为数据包经过一个”链”的时候,会将当前链的所有规则都匹配一遍,但是匹配时总归要有顺序,我们应该一条一条的去匹配,而且我们说过,相同功能类型的规则会汇聚在一张”表”中,那么,哪些”表”中的规则会放在”链”的最前面执行呢,这时候就需要有一个优先级的问题。

我们知道,iptables 为我们定义了 4 张”表”,当他们处于同一条”链”时,执行的优先级如下。

优先级次序(由高而低):

raw –> mangle –> nat –> filter

为了更方便的管理,我们还可以在某个表里面创建自定义链,将针对某个应用程序所设置的规则放置在这个自定义链中,但是自定义链接不能直接使用,只能被某个默认的链当做动作去调用才能起作用,我们可以这样想象,自定义链就是一段比较”短”的链子,这条”短”链子上的规则都是针对某个应用程序制定的,但是这条短的链子并不能直接使用,而是需要”焊接”在 iptables 默认定义链子上,才能被 IPtables 使用,这就是为什么默认定义的”链”需要把”自定义链”当做”动作”去引用的原因。这是后话,后面再聊,在实际使用时我们即可更加的明白。

4.4. 数据经过防火墙的流程#

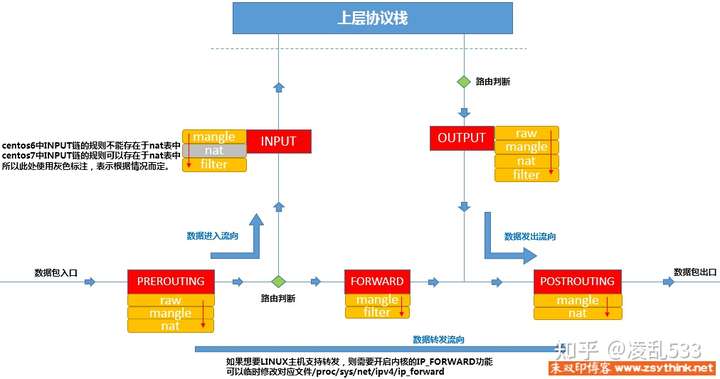

结合上述所有的描述,我们可以将数据包通过防火墙的流程总结为下图:

我们在写 Iptables 规则的时候,要时刻牢记这张路由次序图,灵活配置规则。

我们将经常用到的对应关系重新写在此处,方便对应图例查看。

链的规则存放于哪些表中(从链到表的对应关系):

PREROUTING 的规则可以存在于:raw 表,mangle 表,nat 表。

INPUT 的规则可以存在于:mangle 表,filter 表,(centos7 中还有 nat 表,centos6 中没有)。

FORWARD 的规则可以存在于:mangle 表,filter 表。

OUTPUT 的规则可以存在于:raw 表 mangle 表,nat 表,filter 表。

POSTROUTING 的规则可以存在于:mangle 表,nat 表。

表中的规则可以被哪些链使用(从表到链的对应关系):

raw 表中的规则可以被哪些链使用:PREROUTING,OUTPUT

mangle 表中的规则可以被哪些链使用:PREROUTING,INPUT,FORWARD,OUTPUT,POSTROUTING

nat 表中的规则可以被哪些链使用:PREROUTING,OUTPUT,POSTROUTING(centos7 中还有 INPUT,centos6 中没有)

filter 表中的规则可以被哪些链使用:INPUT,FORWARD,OUTPUT

4.5. 规则的概念#

说了一圈又说回来了,在上述描述中我们一直在提规则,可是没有细说,现在说说它。

先说说规则的概念,然后再通俗的解释它。

规则:根据指定的匹配条件来尝试匹配每个流经此处的报文,一旦匹配成功,则由规则后面指定的处理动作进行处理;

那么我们来通俗的解释一下什么是 iptables 的规则,之前打过一个比方,每条”链”都是一个”关卡”,每个通过这个”关卡”的报文都要匹配这个关卡上的规则,如果匹配,则对报文进行对应的处理,比如说,你我二人此刻就好像两个”报文”,你我二人此刻都要入关,可是城主有命,只有器宇轩昂的人才能入关,不符合此条件的人不能入关,于是守关将士按照城主制定的”规则”,开始打量你我二人,最终,你顺利入关了,而我已被拒之门外,因为你符合”器宇轩昂”的标准,所以把你”放行”了,而我不符合标准,所以没有被放行,其实,”器宇轩昂”就是一种”匹配条件”,”放行”就是一种”动作”,”匹配条件”与”动作”组成了规则。

了解了规则的概念,那我们来聊聊规则的组成部分,此处只是大概的将规则的结构列出,后面的文章中会单独对规则进行总结。

规则由匹配条件和处理动作组成。

4.5.1. 匹配条件#

匹配条件分为基本匹配条件与扩展匹配条件

4.5.1.1. 基本匹配条件#

源地址 Source IP,目标地址 Destination IP

上述内容都可以作为基本匹配条件。

4.5.1.2. 扩展匹配条件#

除了上述的条件可以用于匹配,还有很多其他的条件可以用于匹配,这些条件泛称为扩展条件,这些扩展条件其实也是 netfilter 中的一部分,只是以模块的形式存在,如果想要使用这些条件,则需要依赖对应的扩展模块。

源端口 Source Port, 目标端口 Destination Port

上述内容都可以作为扩展匹配条件

4.5.2. 处理动作#

处理动作在 iptables 中被称为 target(这样说并不准确,我们暂且这样称呼),动作也可以分为基本动作和扩展动作。

此处列出一些常用的动作,之后的文章会对它们进行详细的示例与总结:

ACCEPT:允许数据包通过。

DROP:直接丢弃数据包,不给任何回应信息,这时候客户端会感觉自己的请求泥牛入海了,过了超时时间才会有反应。

REJECT:拒绝数据包通过,必要时会给数据发送端一个响应的信息,客户端刚请求就会收到拒绝的信息。

SNAT:源地址转换,解决内网用户用同一个公网地址上网的问题。

MASQUERADE:是 SNAT 的一种特殊形式,适用于动态的、临时会变的 ip 上。

DNAT:目标地址转换。

REDIRECT:在本机做端口映射。

LOG:在/var/log/messages 文件中记录日志信息,然后将数据包传递给下一条规则,也就是说除了记录以外不对数据包做任何其他操作,仍然让下一条规则去匹配。

5. iptables 常用指令#

iptables [-t table] COMMAND chain CRETIRIA -j ACTION

- -t table :3 个 filter nat mangle

- COMMAND:定义如何对规则进行管理

- chain:指定你接下来的规则到底是在哪个链上操作的,当定义策略的时候,是可以省略的

- CRETIRIA:指定匹配标准

- -j ACTION :指定如何进行处理

5.1. 参数说明#

| 参数 | 说明 | 示例 |

|---|---|---|

| -F | 清空规则链 | iptables -F |

| -L | 查看规则链 | iptables -L |

| -A | 追加规则 | iptables -A INPUT |

| -D | 删除规则 | iptables -D INPUT 1 |

| -R | 修改规则 | iptable -R INPUT 1 -s 192.168.120.0 -j DROP |

| -I | 在头部插入规则 | iptables -I INPUT 1 –dport 80 -j ACCEPT |

| -N | 新的规则 | iptables -N allowed |

| -V | 查看 iptables 版本 | iptables -V |

| -p | 协议(tcp/udp/icmp) | iptables -A INPUT -p tcp |

| -s | 匹配原地址,加” ! “表示除这个 IP 外 | iptables -A INPUT -s 192.168.1.1 |

| -d | 匹配目的地址 | iptables -A INPUT -d 192.168.12.1 |

| –sport | 匹配源端口流入的数据 | iptables -A INPUT -p tcp –sport 22 |

| –dport | 匹配目的端口流出的数据 | iptables -A INPUT -p tcp –dport 22 |

| -i | 匹配入口网卡流入的数据 | iptables -A INPUT -i eth0 |

| -o | 匹配出口网卡流出的数据 | iptables -A FORWARD -o eth0 |

| -j | 要进行的处理动作:DROP(丢弃),REJECT(拒绝),ACCEPT(接受),SANT(基于原地址的转换) | iptable -A INPUT 1 -s 192.168.120.0 -j DROP |

| –to-source | 指定 SANT 转换后的地址 | iptables -t nat -A POSTROUTING -s 192.168.10.0/24 -j SANT –to-source 172.16.100.1 |

| -t | 表名(raw、mangle、nat、filter) | iptables -t nat |

| -m | 使用扩展模块来进行数据包的匹配(multiport/tcp/state/addrtype) | iptables -m multiport |

5.2. 动作说明#

处理动作除了 ACCEPT、REJECT、DROP、REDIRECT 和 MASQUERADE 以外,还多出 LOG、ULOG、DNAT、SNAT、MIRROR、QUEUE、RETURN、TOS、TTL、MARK 等,其中某些处理动作不会中断过滤程序,某些处理动作则会中断同一规则链的过滤,并依照前述流程继续进行下一个规则链的过滤,一直到堆栈中的规则检查完毕为止。透过这种机制所带来的好处是,我们可以进行复杂、多重的封包过滤,简单的说,iptables 可以进行纵横交错式的过滤(tables)而非链状过滤(chains)。

| 动作 | 说明 | 示例 |

|---|---|---|

| ACCEPT | 将封包放行,进行完此处理动作后,将不再比对其它规则,直接跳往下一个规则链(nat:postrouting) | |

| REJECT | 拦阻该封包,并传送封包通知对方,可以传送的封包有几个选择:ICMP port-unreachable、ICMP echo-reply 或是 tcp-reset(这个封包会要求对方关闭联机),进行完此处理动作后,将不再比对其它规则,直接 中断过滤程序。 | iptables -A FORWARD -p TCP –dport 22 -j REJECT –reject-with tcp-reset |

| DROP | 丢弃封包不予处理,进行完此处理动作后,将不再比对其它规则,直接中断过滤程序。 | |

| REDIRECT | 将封包重新导向到另一个端口(PNAT),进行完此处理动作后,将 会继续比对其它规则。 这个功能可以用来实作通透式 porxy 或用来保护 web 服务器。 | iptables -t nat -A PREROUTING -p tcp –dport 80 -j REDIRECT –to-ports 8080 |

| MASQUERADE | 改写封包来源 IP 为防火墙 NIC IP,可以指定 port 对应的范围,进行完此处理动作后,直接跳往下一个规则炼(mangle:postrouting)。这个功能与 SNAT 略有不同,当进行 IP 伪装时,不需指定要伪装成哪个 IP,IP 会从网卡直接读取,当使用拨接连线时,IP 通常是由 ISP 公司的 DHCP 服务器指派的,这个时候 MASQUERADE 特别有用。 | iptables -t nat -A POSTROUTING -p TCP -j MASQUERADE –to-ports 1024-31000 |

| LOG | 将封包相关讯息纪录在 /var/log 中,详细位置请查阅 /etc/syslog.conf 组态档,进行完此处理动作后,将会继续比对其它规则。 | iptables -A INPUT -p tcp -j LOG –log-prefix “INPUT packets” |

| SNAT | 改写封包来源 IP 为某特定 IP 或 IP 范围,可以指定 port 对应的范围,进行完此处理动作后,将直接跳往下一个规则炼(mangle:postrouting)。 | iptables -t nat -A POSTROUTING -p tcp-o eth0 -j SNAT –to-source 194.236.50.155-194.236.50.160:1024-32000 |

| DNAT | 改写封包目的地 IP 为某特定 IP 或 IP 范围,可以指定 port 对应的范围,进行完此处理动作后,将会直接跳往下一个规则炼(filter:input 或 filter:forward)。 | iptables -t nat -A PREROUTING -p tcp -d 15.45.23.67 –dport 80 -j DNAT –to-destination 192.168.1.1-192.168.1.10:80-100 |

| MIRROR | 镜射封包,也就是将来源 IP 与目的地 IP 对调后,将封包送回,进行完此处理动作后,将会中断过滤程序。 | |

| QUEUE | 中断过滤程序,将封包放入队列,交给其它程序处理。透过自行开发的处理程序,可以进行其它应用,例如:计算联机费用……等。 | |

| RETURN | 结束在目前规则炼中的过滤程序,返回主规则炼继续过滤,如果把自订规则炼看成是一个子程序,那么这个动作,就相当于提早结束子程序并返回到主程序中。 | |

| MARK | 将封包标上某个代号,以便提供作为后续过滤的条件判断依据,进行完此处理动作后,将会继续比对其它规则。 | iptables -t mangle -A PREROUTING -p tcp –dport 22 -j MARK –set-mark 2 |

6. iptables 常用指令#

6.1. 切换 iptables 默认实现#

从 Debian 10 开始, iptables 默认实现改为 nf_tables

iptables –version

1 | iptables v1.8.2 (nf_tables) |

可通过指令进行修改

1 | sudo update-alternatives --set iptables /usr/sbin/iptables-nft |

iptables –version

1 | iptables v1.8.2 (legacy) |

6.2. 开启转发#

1 | cat /proc/sys/net/ipv4/ip_forward |

6.3. 常用命令#

6.3.1. 查看规则#

1 | TableName=filter |

6.3.2. 清空规则#

1 | TableName=filter |

6.3.3. 禁止访问外网某 IP#

1 | TableName=filter |

6.3.4. 禁止外网访问本机端口#

1 | TableName=filter |

6.3.5. 添加规则链日志#

1 | TableName=nat |

1 | sudo tail /var/log/messages |

6.3.6. 删除规则#

1 | TableName=filter |

6.3.7. NAT#

6.3.7.1. SNAT#

1 | TableName=nat |

7. iptables 实战#

7.1. 允许盒子借用电脑访问外网#

7.1.1. 网络拓扑#

| 设备 | 网卡 | 连接到 | IP |

|---|---|---|---|

| 盒子 | eno1 | 电脑 | 192.168.200.1 |

| 电脑 | wlp0s20f3 | 外网 | 192.168.1.116 |

| 电脑 | enx00e04d71a840 | 盒子 | 192.168.200.2 |

7.1.2. 盒子配置#

默认路由

1 | Destination Gateway Genmask Flags Metric Ref Use Iface |

7.1.3. 电脑配置#

7.1.3.1. 开启转发#

1 | cat /proc/sys/net/ipv4/ip_forward |

临时生效:

1 | echo "1" > /proc/sys/net/ipv4/ip_forward |

永久生效需要修改 sysctl.conf:

1 |

|

7.1.3.2. SNAT#

1 |

|

7.2. 禁止访问指定端口#

7.2.1. 禁止访问指定端口#

1 | TableName=filter |

7.3. 禁止程序访问网络#

7.3.1. 建个新组, 加成员#

1 | sudo addgroup no-internet |

7.3.2. 加 iptables 规则来禁止组访问网络#

1 | iptables -I OUTPUT 1 -m owner --gid-owner no-internet -j DROP |

7.3.3. 通过 sg 来跑程序(用其他组 ID 来执行命令)#

1 | sg no-internet "process command line" |

Debian 使用 Iptables 配置防火墙

https://blog.buqia.fun/2022/02/18/2022-02-01-Debian-使用-Iptables-配置防火墙/